- Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) - Cục An toàn thông tin - Bộ TT&TT vừa công bố báo cáo phân tích về Ransomware LockBit 3.0.

- Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) - Cục An toàn thông tin - Bộ TT&TT vừa công bố báo cáo phân tích về Ransomware LockBit 3.0.

Theo NCSC, băng nhóm ransomware LockBit là một trong những nhóm ransomware nguy hiểm hàng đầu trên thế giới. Kể từ khi xuất hiện lần đầu tiên vào năm 2019, LockBit đã tổ chức nhiều cuộc tấn công nhắm vào các tổ chức trên nhiều lĩnh vực khác nhau, LockBit hoạt động dưới dạng Ransomware-as-a-Service (RaaS), cho phép các tác nhân đe dọa triển khai ransomware và chia sẻ lợi nhuận với những kẻ đứng sau dịch vụ ransomware.

|

Các phiên bản LockBit

Ransomware LockBit lần đầu được biết đến với tên "ABCD" (được đặt theo tên phần mở rộng tệp bị mã hóa), và sau vài tháng biến thể của “ABCD” xuất hiện với cái tên như hiện tại "LockBit".

Một năm sau, nhóm này đã phát hành phiên bản nâng cấp của ransomware có tên "LockBit 2.0" (hoặc "LockBit Red"), bao gồm một phần mềm độc hại tích hợp khác có tên là "StealBit" với mục đích đánh cắp dữ liệu nhạy cảm. Phiên bản mới nhất hiện tại là "LockBit 3.0" (hay "LockBit Black"), xuất hiện vào năm 2022 với các tính năng mới và các kỹ thuật né tránh bảo mật nâng cao.

Vào tháng 9 năm 2022, mã nguồn của LockBit 3.0 đã bị rò rỉ bởi một đối tượng có bí danh "ali_qushji" trên nền tảng X (trước đây là Twitter). Vụ rò rỉ bao gồm một số tệp có thể được sử dụng để phát triển ransomware này.

Vụ rò rỉ cho phép các chuyên gia phân tích kỹ hơn về mẫu ransomware này và cũng từ đó các tác nhân đe dọa đã tạo ra một làn sóng các biến thể ransomware mới, dựa trên mã nguồn của LockBit 3.0.

Các cụm LockBit đang hoạt động

“TronBit”

TronBit thường kết nối đến mục tiêu thông qua TeamViewer. Thông tin kết nối thường được thu thập từ thông tin đăng nhập bị rò rỉ hoặc những thông tin có được thông qua việc triển khai mã độc đánh cắp thông tin.

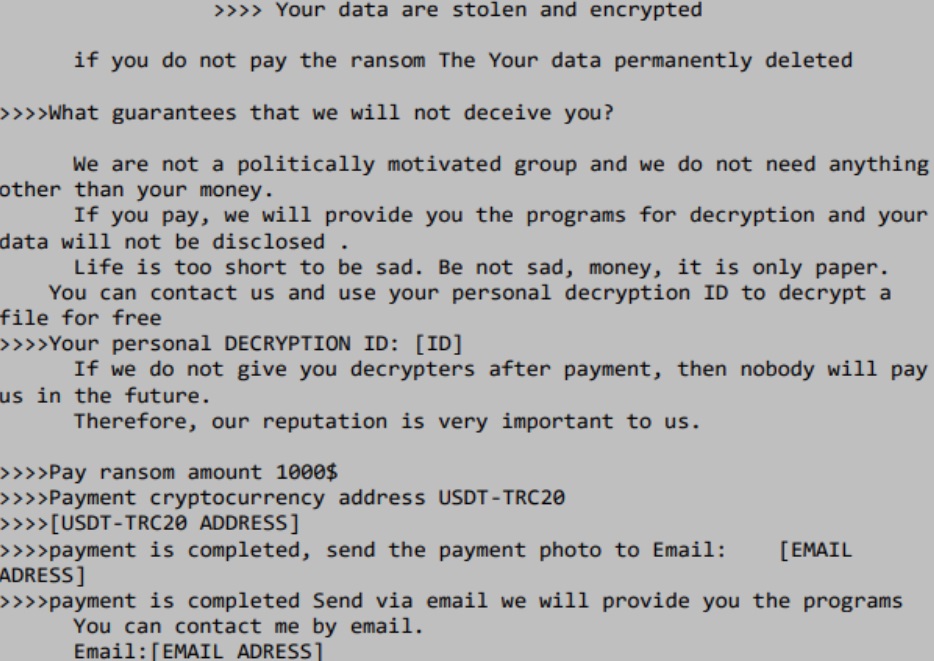

Khi thực thi tệp .exe của LockBit 3.0, mã độc tắt Windows Defender, hình nền màn hình sẽ chuyển sang màn hình đen với một thông báo cho biết cuộc tấn công ransomware đã xảy ra và hướng dẫn người dùng xem thông báo tiền chuộc được lưu trong mỗi thư mục tại tệp ID.README.txt. Ngoài ra, một số biểu tượng tệp được thay thế bằng biểu tượng LockBit 3.0.

|

| Thông báo đòi tiền chuộc |

Các mẫu địa chỉ email sau đây đã từng xuất hiện trong thông báo đòi tiền chuộc:

- spiroshalkis[@]mail.com

- ericducke[@]mail.com

- contactbit8cca[@]proton.me

- tpichughinn[@]mail.com

- donahuerolland[@]proton.me

Nạn nhân của TronBit trải rộng trên nhiều lĩnh vực trên toàn cầu, tuy nhiên, trọng tâm của các cuộc tấn công này có xu hướng chủ yếu nhắm vào các doanh nghiệp SMB (doanh nghiệp vừa và nhỏ).

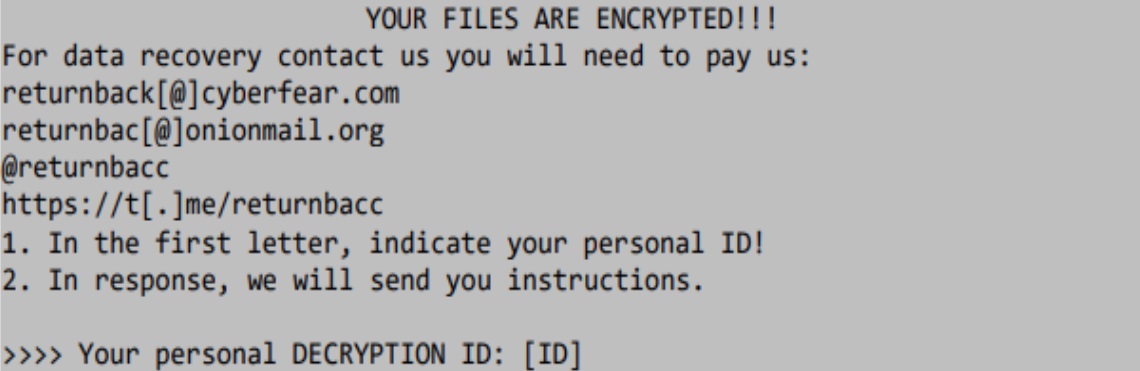

“CriptomanGizmo”

Một số tấn công LockBit 3.0 được thực hiện bởi một đối tượng có tên là "CriptomanGizmo". Các cuộc tấn công này đặc biệt nhắm vào các cá nhân hoặc tổ chức tương đối "nhỏ", thường là các máy tính cá nhân và doanh nghiệp nhỏ.

|

| Ví dụ về thông báo đòi tiền chuộc trong cuộc tấn công ransomware CriptomanGizmo |

CriptomanGizmo trước đây đã sử dụng nhiều chủng ransomware khác nhau, bao gồm cả STOP/DJVU. Điểm xâm nhập ban đầu được cho là thông qua các giao thức truy cập máy tính từ xa (RDP). Các thông tin RDP có thể bắt nguồn từ việc thông tin xác thực bị rò rỉ, mật khẩu yếu hoặc máy chủ RDP kết nối với Internet được cấu hình không an toàn cho phép những tác nhân độc hại kết nối từ xa.

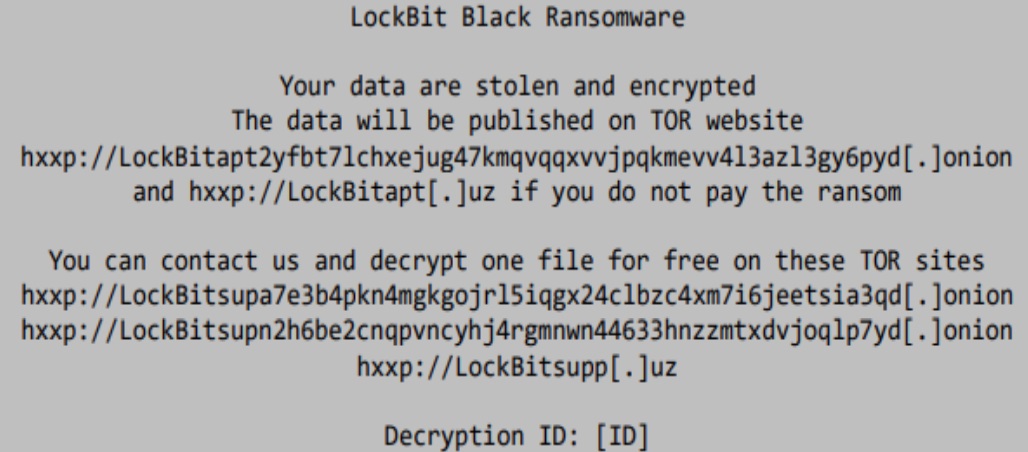

“Tina Turner”

Đây là cụm ransomware thường tấn công và tiến hành in hàng loạt thông báo đòi tiền chuộc trên mọi mọi thiết bị in được kết nối trong mạng, bao gồm cả máy in hóa đơn và văn phòng. Ngoài việc thông báo đòi tiền chuộc được triển khai trên các thiết bị, Tina Turner còn gửi các thông tin đòi tiền chuộc qua email. Trong một số cuộc tấn công, các kẻ tấn công cũng dùng WhatsApp để trao đổi đàm phán các thông tin tiền chuộc với nạn nhân.

|

| ví dụ về thông báo đòi tiền chuộc của hoạt động ransomware Tina Turner |

Dưới đây là các địa chỉ email được xác định trong một số cuộc tấn công (tên của cụm hoạt động cũng được đặt dựa trên chúng):

- tinanews[@]ro.ru

- tinanews[@]privatemail.co

Nạn nhân của hoạt động này trải rộng trên nhiều lĩnh vực khác nhau với trọng tâm là các doanh nghiệp vừa và nhỏ (SMB). Các cuộc tấn công đã được phát hiện trong lĩnh vực chăm sóc sức khỏe, nông nghiệp và thực phẩm. Tina Turner thường nhắm mục tiêu vào các lĩnh vực mà theo dự đoán sẽ mang lại lợi nhuận từ nhu cầu giải mã dữ liệu. g.

Trong các chiến dịch ransomware này, tác nhân đe dọa đã sử dụng rất nhiều các công cụ và kỹ thuật khác nhau để xâm nhập và leo thang vào hệ thống nhằm đạt được mục đích.

Phòng chống, giảm thiểu rủi ro từ tấn công Ransomware

Cuộc tấn công Ransomware hiện nay thường được bắt đầu từ một điểm yếu bảo mật của cơ quan, tổ chức, kẻ tấn công xâm nhập hệ thống, duy trì sự hiện diện, mở rộng phạm vi xâm nhập, và kiểm soát hạ tầng công nghệ thông tin của tổ chức, làm tê liệt hệ thống, nhằm bắt buộc các tổ chức nạn nhân thực hiện hành vi tống tiền mà kẻ tấn công hướng tới.

Được biết, Cục An toàn thông tin đã xây dựng Cẩm nang về một số biện pháp phòng chống, giảm thiểu rủi ro từ tấn công Ransomware cho các cơ quan, tổ chức, doanh nghiệp, hướng đến mục tiêu bảo đảm an toàn không gian mạng quốc gia.

PV